Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Две уязвимости затронули десятки провайдеров биткоин-кошельков.

- Ученые разработали атаку со считыванием звуков нажатия клавиатуры.

- Исследователи взломали доступ к платным функциям Tesla.

- Zoom начнет собирать данные пользователей для обучения ИИ.

Две уязвимости затронули десятки провайдеров биткоин-кошельков

Эксперты Fireblocks обнаружили в реализации широко используемых криптографических протоколов GG18, GG20 и Lindell17 две уязвимости нулевого дня под общим названием BitForge. Проблема коснулась более 15 поставщиков криптокошельков, использующих технологию многосторонних вычислений (MPC), включая Coinbase, ZenGo и Binance.

Данные: X.

Данные: X. Обе уязвимости позволяют злоумышленникам восстанавливать сид-фразы и похищать активы.

Первая из них затрагивает схемы пороговых подписей GG18 и GG20, позволяя нескольким сторонам генерировать ключи и совместно подписывать транзакции.

"В зависимости от параметров имплементации злоумышленник может отправить специально подготовленное сообщение и извлечь шарды ключа в виде 16-битных фрагментов, таким образом получив сид-фразу за 16 повторений", — объяснили в Fireblocks.

Вторая уязвимость в протоколе Lindell17 2PC имеет аналогичную природу и позволяет извлечь весь приватный ключ примерно за 200 попыток подписи.

"Проблема проявляется в некорректной обработке прерываний кошельками. Это вынуждает их продолжать операции подписи, что непреднамеренно раскрывает биты закрытого ключа", — отметили эксперты.

Уязвимости впервые обнаружили в мае 2023 года. На момент написания Binance, Coinbase и ZenGo уже исправили проблему.

Эксперты Fireblocks создали специальный инструмент для проверки других провайдеров кошельков на предмет риска из-за проблемной имплементации MPC.

Исследователи взломали доступ к платным функциям Tesla

Сотрудники Технического университета Берлина разработали метод джейлбрейка информационно-развлекательных систем в последних моделях Tesla и смогли разблокировать платные функции автомобиля. Об этом сообщает Bleeping Computer.

Атака проводилась с помощью перепадов напряжения, подаваемого на процессор AMD, который выступает в качестве корня доверия для системы.

Полученные в результате этого root-права позволили исследователям извлечь уникальный ключ RSA, который Tesla использует для аутентификации автомобиля в сервисной сети. Также они смогли активировать программно заблокированные функции, включая подогрев сидений и быстрый разгон.

Авторы джейлбрейка уведомили автопроизводителя о своих выводах. Компания работает над устранением проблем.

Интерпол ликвидировал фишинговую платформу 16shop

В ходе операции Интерпола остановлена деятельность PhaaS-платформы 16shop, ответственной за взлом более 70 000 человек в 43 странах.

Хакеры продавали фишинговые наборы по цене от $60 до $150, нацеленные на учетные записи Apple, PayPal, American Express, Amazon и Cash App. В ходе этих атак киберпреступники похищали адреса электронной почты, пароли, удостоверения личности, данные банковских карт и номера телефонов.

Правоохранители арестовали 21-летнего оператора 16shop и задержали двух его подельников в Японии и Индонезии.

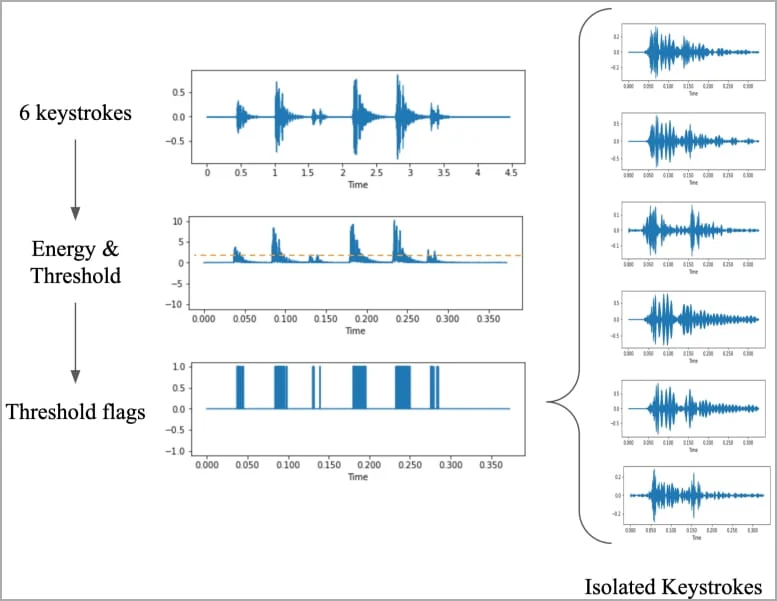

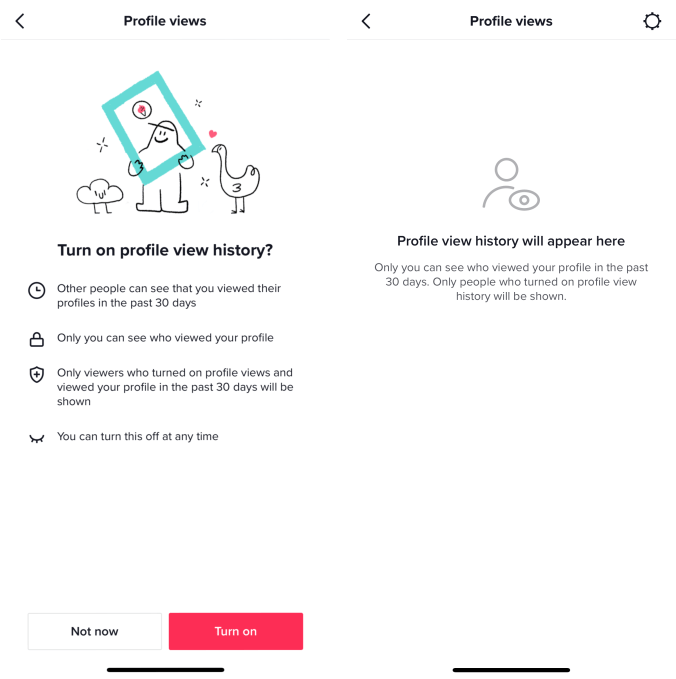

Ученые разработали атаку со считыванием звуков нажатия клавиатуры

Группа британских исследователей разработала акустическую атаку по сторонним каналам, которая позволяет с точностью до 95% считывать записанные на телефон нажатия клавиатуры.

Для обучения классификатора ученые многократно нажимали клавиши на MacBook Pro 2021 года, записывая звук на iPhone 13 mini, а также через сервис Zoom и Skype. В результате они получили спектрограммы звуковых волн, визуализирующих различия для каждой клавиши.

Сэмплирование звука нажатия клавиш. Данные: arxiv.org.

Сэмплирование звука нажатия клавиш. Данные: arxiv.org.Применение атаки может привести к утечке паролей, сообщений или другой конфиденциальной информации.

Для защиты данных исследователи рекомендовали изменять стиль ввода, использовать случайные пароли и применять программные аудиофильтры нажатий клавиш.

Zoom начнет собирать данные пользователей для обучения ИИ

Сервис видеоконференций Zoom добавил в пользовательское соглашение пункт о намерении собирать контент звонков для обучения моделей искусственного интеллекта без возможности отказаться от обновления. Об этом сообщает Stack Diary.

Данные: X.

Данные: X.Впрочем сервис заверил, что пользователи смогут самостоятельно решать, активировать ли функции генеративного ИИ и делиться ли контентом во время видеоконференций в целях улучшения продукта.

По словам компании, создаваемые в процессе использования сервиса данные будут оставаться в исключительном владении Zoom.

В Ираке заблокировали Telegram

Министерство связи Ирака "из соображений национальной безопасности" заблокировало мессенджер Telegram. Об этом сообщает Reuters.

Ранее ведомство неоднократно, но безрезультатно обращалось к разработчикам приложения с требованием закрыть «платформы, которые сливают данные официальных государственных учреждений и личные данные граждан».

Представители Telegram не комментировали блокировку.

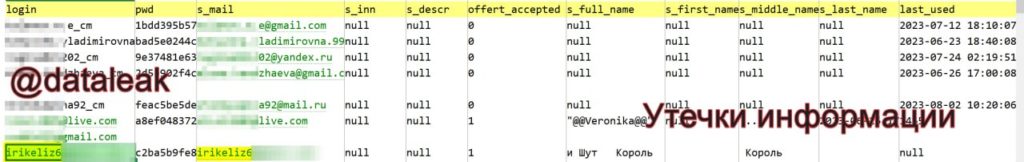

У "ЛитРес" произошла утечка данных

5 августа неизвестный хакер выложил данные пользователей сервиса электронных книг «ЛитРес». Об этом сообщает Telegram-канал "Утечки информации".

В свободный доступ попало более 3 млн строк, содержащих имя и фамилию, 590 000 уникальных адресов почты и хешированные пароли.

Данные: Telegram-канал "Утечки информации".

Данные: Telegram-канал "Утечки информации".Источник утверждает, что полный дамп содержит 97 млн строк.

Ранее этот этот же хакер "сливал" информацию «СберЛогистики», образовательного портала GeekBrains и службы доставки Delivery Club.

Представители "ЛитРес" подтвердили утечку, сообщив, что платежная информация пользователей не пострадала. Сервис начал проверку, а также ужесточил контроль за хранением данных.

Также на ForkLog:

- Сэма Бэнкмана-Фрида отправили в тюрьму до суда, Bloomberg узнал о возможном признании вины бывшим топ-менеджером FTX, а Sino Global подала иск против биржи на $67 млн.

- Цена XRP на Gemini взлетела до $50. В сообществе допустили сбой.

- Аргентина начала расследование в отношении Worldcoin, а на складах компании в Кении прошли обыски.

- Хакеры украли свыше $900 000 через уязвимость утилиты для биткоин-кошельков.

- Эксперты оспорили доказательства Chainalysis по делу миксера Bitcoin Fog.

- Хакер перечислил ВСУ часть вознаграждения за найденную уязвимость.

- В Южной Корее арестовали главу биткоин-биржи Bitsonic.

- DEX Cypher потеряла $1 млн в результате взлома.

- Совокупная стоимость украденных NFT в июле упала на 31%.

- Взломавший Curve хакер вернул часть украденных активов, а команда проекта предложила награду в $1,85 млн за информацию о взломщике.

Что почитать на выходных?

В специальном материале рассказываем о наиболее популярных уязвимостях в криптовалютных кошельках.

2 years ago

173

2 years ago

173

English (US) ·

English (US) ·