Какие существуют методы шифрования данных в Web2 и Web3?

Люди сталкиваются с защитой данных в бытовых и служебных ситуациях. Процесс шифрования проходит автоматизированно и настолько быстро, что многие его не замечают. Интерфейс всего на несколько секунд выдает значок замка в строке веб-браузера или всплывающие условия безопасности интернет-банкинга.

Большинство видов шифрования призвано обеспечить простые потребности людей — сохранность личных данных на различных устройствах. Наиболее популярные решения:

- AES (Advanced Encryption Standard). Использует один ключ для шифровки и дешифровки. Применяется для защиты данных в смартфонах, компьютерах, облачных сервисах, банковских системах, VPN и Wi-Fi (WPA2/WPA3);

- RSA (Rivest, Shamir, Adleman). Асимметричный алгоритм шифрования с использованием пары ключей — открытого (публичного) для упаковки данных и закрытого (приватного) для распаковки. Метод применяется в электронных подписях, email-службах, интернет-браузерах, протоколе HTTPS для установления защищенного соединения через SSL/TLS;

- TLS (Transport Layer Security). Решение защищает соединения между клиентом и сервером подобно предыдущим, но использует комбинацию симметричных и асимметричных методов: RSA — для обмена ключами, AES — для шифрования данных;

- End-to-End Encryption (E2EE). Этот метод сквозного шифрования используется в мессенджерах WhatsApp, Signal, Telegram. Протокол защищает данные от прослушивания на серверах, через которые они проходят, а также применяется в некоторых почтовых сервисах и видеоконференциях;

- SHA (Secure Hash Algorithm). Семейство криптографических хеш-функций для создания цифровых подписей и обеспечения целостности данных. В биткоине используется SHA-256 — алгоритм преобразует входные данные в уникальную фиксированную строку (хеш) для проверки аутентичности;

- ECC (Elliptic Curve Cryptography). Применяется для шифрования данных в мобильных устройствах, защищенных интернет-соединениях, криптовалютах. Протокол использует математику эллиптических кривых для создания маленьких, но надежных ключей шифрования. Имплементация ECDSA выбрана Сатоши Накамото при создании биткоина в 2008 году. В 2021 году в обновлении Taproot добавлены более прогрессивные подписи Шнорра. Они повысили уровень безопасности и позволили реализовать упрощенную схему мультиподписей. Но не справились с желаемой анонимностью — отправители и получатели монет остались под присмотром аналитиков.

Что такое Fully Homomorphic Encryption (FHE) — полностью гомоморфное шифрование?

Преимущества технологии блокчейн в децентрализации и прозрачности, но один из самых больших недостатков — низкий уровень анонимности. Разработчики проектов Monero, Zcash, биткоин-миксера Tornado Cash столкнулись с регуляторным давлением в попытках повысить приватность пользователей.

В последние годы набирает популярность технология ZKP, исключающая необходимость передачи данных третьей стороне. Стартапы zkSync, Polygon zkEVM, Scroll, StarkWare решают задачи масштабируемости блокчейнов, помогая скрыть личность юзера.

Еще одним способом повысить анонимность и сохранность данных является гомоморфное шифрование. Впервые оно было предложено в 1978 году авторами алгоритма RSA и позволяет выполнять математические операции над данными, не расшифровывая их.

Существует несколько видов гомоморфного шифрования, которые различаются по степени поддерживаемых операций и вычислительных возможностей:

- частично гомоморфное шифрование (PHE). Позволяет выполнять лишь одну математическую операцию над зашифрованными данными — сложение или умножение. В алгоритмах RSA и Эль-Гамаля — только умножение, в криптосистеме Паскаля Пэйе — сложение;

- отчасти (немного) гомоморфное шифрование (SWHE). Поддерживает ограниченное количество сложений и умножений, прежде чем зашифрованный текст становится слишком «шумным» и угрожает искаженному результату. SWHE был основой для первой реализаций FHE;

- полностью гомоморфное шифрование (FHE). Наиболее мощная форма, которая поддерживает выполнение произвольного числа сложений и умножений над зашифрованными данными.

Например, Алиса хочет передать Бобу информацию с рецептом новогоднего блюда вместе с купленными продуктами. Для этого она привлекает третью сторону и нанимает курьера Джона. Она шифрует семейный рецепт, оставляя лишь список продуктов. Алиса использует приватный ключ, а алгоритм умножает и суммирует данные, добавляя «шум». Джон выполняет закупку и доставляет продукты вместе с рецептом Бобу. Он, зная ключ, расшифровывает данные FHE-алгоритмом — обратными математическими операциями.

Полностью гомоморфное шифрование позволяет скрыть то, что передается или обрабатывается. В этом его главное отличие от ZKP, где фокус смещен на анонимность того, кто владеет данными и выполняет операцию — личности пользователя.

В 2020 году сооснователь Ethereum Виталик Бутерин опубликовал работу о применении FHE в блокчейне.

«Полностью гомоморфное шифрование долгое время считалось одним из святых Граалей криптографии. Его потенциал впечатляет: это тип шифрования, который позволяет третьей стороне выполнять вычисления над зашифрованными данными и получать зашифрованный результат, который можно передать обратно тому, у кого есть ключ для расшифровки исходных данных, при этом третья сторона не может расшифровать ни данные, ни результат», — описал технологию Бутерин.

Как развивалось полностью гомоморфное шифрование?

В 1982 году Шафи Гольдвассер и Сильвио Микали предложили систему шифрования, гомоморфную относительно умножения и способную зашифровать всего один бит. Усовершенствованную систему со схожими принципами представил в 1999 году Паскаль Пэйе.

Схемы шифрования RSA и Эль-Гамаля были ранними представителями PHE и ограничивались выполнением одного типа операции, недостаточного для решения сложных задач. В 2005 году криптосистема Боне-Го-Ниссима (BGN) стала первой, позволяющей выполнять неограниченное число операций сложения и одной операции умножения.

В 2009 году аспирант Стэндфордского университета и стажер IBM Крейг Джентри предложил систему FHE. Она может использоваться для обеспечения конфиденциальности данных при любых видах их обработки в недоверенных средах — облачных или распределенных вычислениях.

FHE-схема Джентри основана на теории решеток и вводит понятие «шума», который постепенно увеличивается с каждой операцией. Криптограф решил задачу процессом бутстраппинга (начальной загрузки) — частичной расшифровкой и повторным шифрованием. Эта новаторская конструкция имела чрезмерно высокую вычислительную стоимость и тормозила опытные модели.

В 2011 году криптографы предложили более упрощенную FHE-схему на основе проблемы обучения с ошибками (LWE) и кольцевой версией — Ring-LWE. Подход Бракерски—Фан-Веркотерена (B/FV) смог эффективно контролировать рост «помех». С помощью техники переключения модуля увеличивается количество операций, которые можно выполнить без перезагрузки. Эти достижения повысили эффективность в конкретных сценариях применения.

Как FHE применяют в Web3?

FHE имеет потенциал для облачных вычислений, финансов, медиа, медицины и других областей, где важна конфиденциальность данных. В связке с ZKP-решениями либо раздельно шифрование способно повысить анонимность пользовательской информации в DeFi, DePIN, ИИ с фокусом на блокчейн.

Сферы применения FHE в Web3:

- многосторонние вычисления (MPC). Протоколы разделяют вычисления на несколько частей, каждая из которых выполняется разными узлами. С использованием FHE-механик каждая из них может оставаться зашифрованной, обеспечивая дополнительную конфиденциальность исходников;

- защита данных. Хранение информации в зашифрованном виде в связке со смарт-контрактами открывает доступ только законным пользователям;

- облачные вычисления. FHE позволяет передавать зашифрованные данные в облачные сервисы для обработки без необходимости раскрывать их провайдеру. Например, предоставить зашифрованную финансовую информацию бухгалтеру, получив закрытый отчет обратно;

- защита от максимально извлекаемой стоимости (MEV). MEV-боты ищут транзакции с высокой стоимостью и отправляют свои до того, как они будут обработаны, получая таким образом прибыль. Невозможность анализа транзакций с помощью FHE позволяет избавиться от атак опережения;

- конфиденциальность участников Web3-отраслей. Позволяет зашифровать информацию DeFi-пользователей, валидаторов рестейкинга, инфраструктурных поставщиков DePIN-сетей;

- машинное обучение на зашифрованных данных. С помощью FHE можно доверять зашифрованные данные ИИ. Это пригодится в медицине, где сведения о пациентах должны быть защищены, но могут использоваться для тренировки машин в целях диагностики заболеваний;

- голосования. С помощью FHE данные могут быть зашифрованы, что сохраняет конфиденциальность и делает невозможным влияние на исход политических выборов или голосования в ДАО.

Какие компании внедряют технологию FHE?

После релиза схемы Джентри в 2009 году за эксперименты взялись технические гиганты. Для компаний вроде IBM и Google важно было первыми реализовать защиту данных клиентов облачных сервисов.

За первое десятилетие многие ведущие игроки индустрии предоставили собственные решения. Они основывались на управлении ключами доступа и облачных вычислениях с FHE-защитой. IBM представила библиотеку разработки HElib, а затем IBM Guardium Data Encryption — набор сервисов для защиты данных с передовыми технологиями, включая вариации FHE.

В конце 2022 года Google открыла доступ к исходному коду двух инструментов на базе FHE. Технологии повышения конфиденциальности (PET) включают сервис ИИ-блюринга видео Magritte и FHE Transpiler для разработчиков. Первая экономит время видеоредакторов, помогая размывать нежелательный контент, вторая актуальна в работе над зашифрованными данными — в финансовой, государственной, медицинской сферах.

Как стартапы развивают FHE в Web3?

После публикации эссе Виталика Бутерина о пользе FHE разработчики начали внедрять технологию в сеть Ethereum. Первые проекты вроде Zama появились в 2020 году.

Французская компания представила полностью гомоморфное EVM-совместимое решение — fhEVM. Оно позволяет проводить вычисления над зашифрованными данными, предоставляя функции конфиденциальности смарт-контрактов и dapps.

Команда Zama верит, что сможет повлиять на создание нового единого стандарта интернет-соединения HTTPZ — постоянно зашифрованных данных не только в момент их передачи, но и во время вычислений над ними. В марте 2024 года криптокомпания закрыла раунд финансирования Серии А на сумму $73 млн. Его возглавили Multicoin Capital, Protocol Labs и Filecoin.

Fhenix специализируется на развитии FHE в блокчейне Ethereum с заимствованной fhEVM от Zama. Компания в партнерстве с EigenLayer и Celestia создает стек сопроцессоров для снижения вычислительных затрат FHE-алгоритма.

Другим направлением команды Fhenix является создание первого FHE-решения второго уровня (L2). Оптимистический роллап для Ethereum построен на базе Arbitrum Stack. В июне 2024 года команда объявила о запуске тестовой сети Helium и привлечении $15 млн в раунде финансирования Серии А.

Inco Network — модульная, fhEVM-совместимая сеть, призванная стать стеком конфиденциальности для разработчиков в Web3. Команда предлагает комбинированные решения с применением FHE, MPC и TEE и продвигает конфиденциальность как услугу (CaaS).

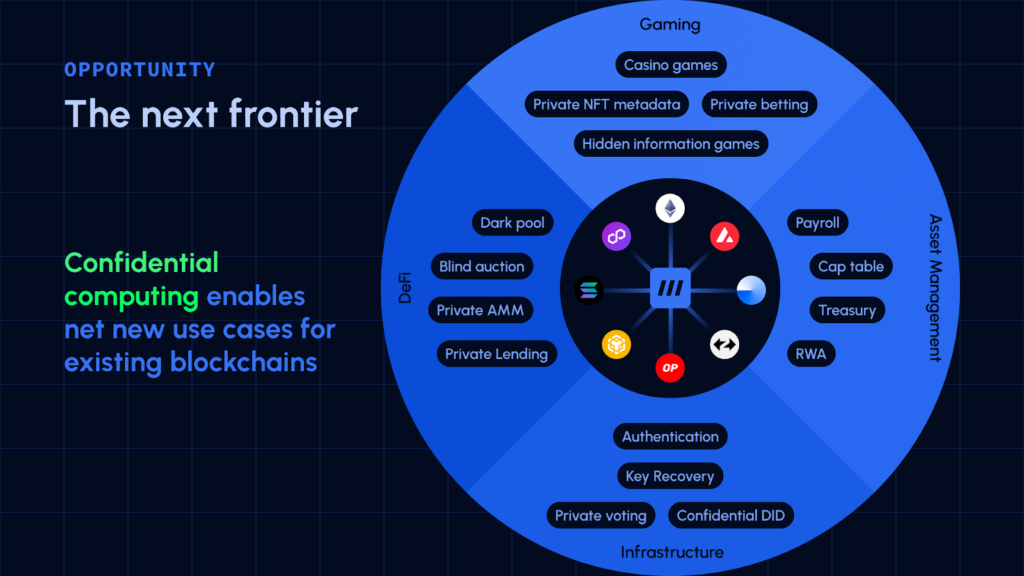

Варианты применения конфиденциальных вычислений от Inco. Данные: Inco.

Варианты применения конфиденциальных вычислений от Inco. Данные: Inco.28 октября 2024 года соэмитент стейблокина USDC компания Circle в партнерстве с Inco Network представила решение Confidential ERC-20 Framework, предназначенное для маскировки транзакций. Оно позволяет обернуть существующие токены в EVM-совместимых сетях в конфиденциальную форму с поддержкой FHE.

Запуск третей фазы тестнета Paillier запланирован на IV квартал 2024 года, старт основной сети ожидается в первой половине 2025 года.

Согласно аналитическому сервису Cryptorank, в феврале 2024 года компания привлекла ~$4,5 млн инвестиций в посевном раунде. Его возглавили 1kx, Circle и P2 Ventures (Polygon Ventures).

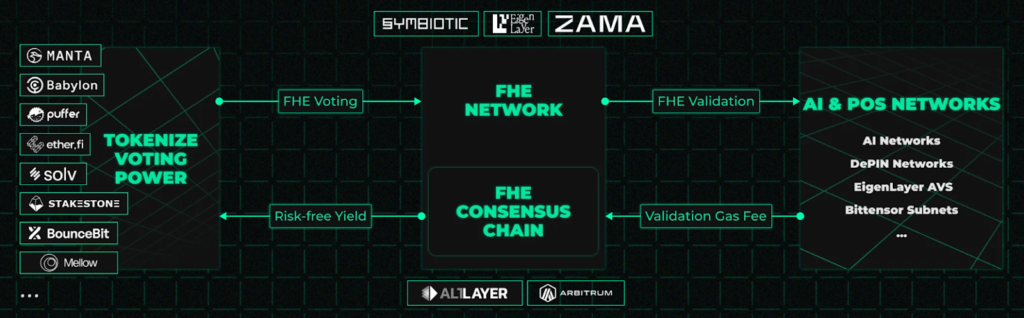

Mind Network представляет собой уровень рестейкинга с использованием FHE в ИИ-сетях и на основе Proof-of-Stake (PoS). Он способен сохранять анонимность валидаторов при голосовании и начислении прибыли. Mind Network планирует также использовать FHE для конфиденциальных межсетевых транзакций на основе CCIP от Chainlink.

Схема рестейкинга с использованием FHE. Данные: Mind Network.

Схема рестейкинга с использованием FHE. Данные: Mind Network.Какие недостатки у FHE?

FHE является многообещающей и потенциально востребованной технологией со множеством способов применения, но и своими слабыми сторонами:

- затраты на использование. Процесс шифрования и дешифрования данных FHE-алгоритмом более затратен в вычислительном отношении, чем другие способы;

- сложность реализации. На ранней стадии развития алгоритмы шифрования FHE еще не стандартизированы, разработчикам пока сложно реализовать этот метод для создания dapps;

- объем данных. FHE генерируют большие массивы информации, заполняя пространство в блоках блокчейнов, что может тормозить работу и повышать комиссии в сетях.

4 months ago

27

4 months ago

27

English (US) ·

English (US) ·